iPhoneを使用してPPTPで自社ネットワークに接続していた方が、docomoのスマホに変えたら

接続が出来なくなったとのお話で、調べてみたらdocomoのSPモードではPPTPは使用できないらしい。

docomoのテザリングで旧iPhoneもVPNで使用する意向なのにこれでは何にもならない。

調べたところ。spモードでもL2TPならVPN接続が出来るらしい。

幸いなことにL2TPに対応しているRTX1200を使用しているので早速チャレンジしてみました。

YAMAHAのサイトを参考にして設定してみましたがどうもうまくいきません。

はまったのは、トンネルの暗号アルゴリズムと認証アルゴリズムの設定、上記サイトには複数のプロトコル

に対応しているとありましたが、成功したのは1組だけでした。

RTX1200のスマホ対応のL2TP設定は、以下です

RTX1200コンフィグ抜粋

pp select anonymous

pp bind tunnel20-tunnel22 トンネルは、同時接続するユーザー分必要なようです。

pp auth request mschap-v2 iPhone アンドロイドどちらもmschap-v2で認証できました。

pp auth username ユーザー1 パスワード

pp auth username ユーザー2 パスワード

pp auth username ユーザー3 パスワード

ppp ipcp ipaddress on

ppp ipcp msext on

ppp ccp type mppe-40 “mppe-any”ではNGでした

ppp ipv6cp use off

ip pp remote address pool 192.168.*.30-192.168.*.35

ip pp mtu 1258

pptp service type server

pp enable anonymous

トンネルコンフィグPPTPとL2TP両方使用するため混在してます。

PPTPトンネル

tunnel select 20

tunnel encapsulation pptp

tunnel enable 20

L2TPトンネル1

tunnel select 21

tunnel encapsulation l2tp

ipsec tunnel 101

ipsec sa policy 101 21 esp aes-cbc sha-hmac この組み合わせでiPhone アンドロイドともOK

ipsec ike keepalive use 21 off

ipsec ike local address 21 192.168.*.1

ipsec ike nat-traversal 21 on

ipsec ike pre-shared-key 21 text パスワードL2TPトンネルでは同じ共有キーにする

ipsec ike remote address 21 any

l2tp tunnel disconnect time off

l2tp keepalive use on 10 3

l2tp keepalive log on

l2tp syslog on

ip tunnel tcp mss limit auto

tunnel enable 21

L2TPトンネル2

tunnel select 22

tunnel encapsulation l2tp

ipsec tunnel 102

ipsec sa policy 102 22 esp aes-cbc sha-hmac

ipsec ike keepalive use 22 off

ipsec ike local address 22 192.168.*.1

ipsec ike nat-traversal 22 on

ipsec ike pre-shared-key 22 text トンネル1と同じキー

ipsec ike remote address 22 any

l2tp tunnel disconnect time off

l2tp keepalive use on 10 3

l2tp keepalive log on

l2tp syslog on

tunnel enable 22

トランスポート設定

ipsec transport 1 101 udp 1701

ipsec transport 2 102 udp 1701

サービス開始

pptp service on

l2tp service on

別途静的NATの設定が必要(上記YAMAHAのサイトを参照)

例:ご自分の環境に読み替えてください

nat descriptor masquerade static 1 1 192.168.100.1 esp

nat descriptor masquerade static 1 2 192.168.100.1 udp 500

nat descriptor masquerade static 1 3 192.168.100.1 tcp 1723

nat descriptor masquerade static 1 4 192.168.100.1 gre

フィルターを通す設定

例:ご自分の環境に読み替えてください

ip filter 200080 pass * 192.168.100.1 esp * *

ip filter 200081 pass * 192.168.100.1 udp * 500

ip filter 200082 pass * 192.168.100.1 udp * 1701

RTX1200側の設定は以上です。

次にdocomoのスマホの設定をします。

YAMAHAのサイトにアンドロイドの設定法がありますのでこれを参考にします。

L2TP/IPsec PSK VPNを追加を選択します。

L2TPセキュリティ保護云々はスルーします。

説明どおりに進めます。これでSPモードのスマホからVPN接続が出来ます。

おめでとう!

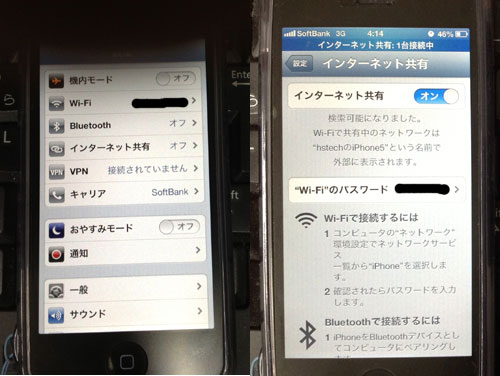

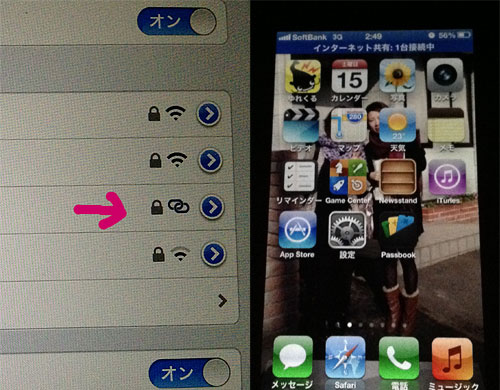

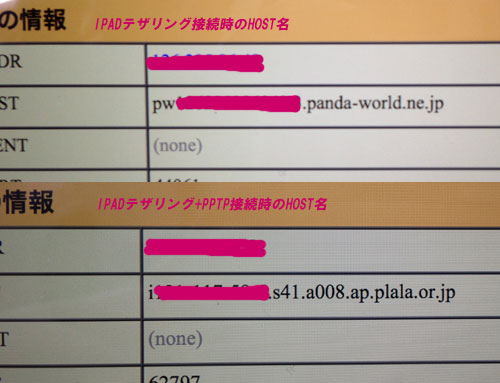

次にこのスマホのテザリング機能を使用してiPhoneでVPN接続をします。

テザリングで使用できていれば

YAMAHAのサイトの方法で問題なく使用できました。

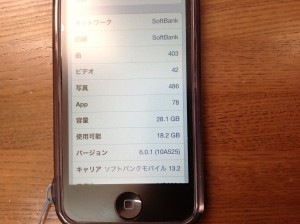

わたしのソフトバンクiPhone5のテザリング機能は来月15日にならなければ使用できないので

検証できませんが、PPTPが使えなくてもL2TPで使用できることがわかって安心しました。

後日検証出来たら報告したいと思います。